開源最前線(ID:OpenSourceTop) 猿妹整編

綜合自:快科技、https://www.bleepingcomputer.com/news/security/github-accidentally-recorded-some-plaintext-passwords-in-its-internal-logs/

要說最近得要祭天的程式員,除了 Twitter 家的,其實還有 GitHub 家的。有個共同點:使用者密碼被明文存在了內部日誌系統中。

Github 是全球知名的面向開源和私有軟體專案的託管平臺,不過,官方近日承認,由於失誤,一部分使用者的密碼被以純文字的形式暴露。

Github 敬告使用者無用過多擔心,首先受波及的使用者很少,其次密碼是暴露給了很少一部分內部員工。

當然,這種洩露門最後給出的解決方法無一例外,那就是修改密碼,以策萬全。

資料顯示,在 2016 年 6 月,Github 就發出密碼修改和重置提示,當時,有使用者使用 LinkedIn/Dropbox/MySpace 安全洩露事件中的使用者名稱和密碼對 Github 進行撞庫攻擊。

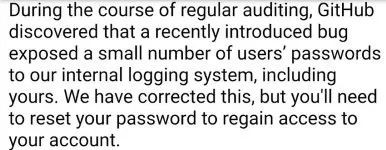

這次,GitHub 傳送的郵件全文如下:

“在例行審計過程中,Github 發現最近出現的一個 bug 導致某些使用者的密碼暴露到我們的內部日誌系統中,其中包含你的密碼在內。我們已更正這一問題,不過你需要重置密碼以重新獲得對賬戶的訪問許可權。

GitHub 透過安全的密碼雜湊 (bcrypt) 儲存使用者密碼。然而,這個新出現的 bug導致我們的安全內部日誌在使用者觸發密碼重置時記錄明文使用者密碼。請放心,這些密碼在任何時候都無法遭公開訪問或遭其他 GitHub 使用者訪問。另外,多數 GitHub 員工並無法訪問這些密碼,而且我們已經確認任何 GitHub 員工並不太可能訪問了這些日誌。GitHub 並非故意以明文格式儲存密碼。我們使用了現代密碼方法確保密碼在生產中是安全儲存的。請註意,GitHub 並未遭任何方式的被黑或攻陷。

你可透過如下連結重置密碼,重新獲得對賬戶的訪問許可權:

https://github.com/password_reset”

●編號603,輸入編號直達本文

●輸入m獲取文章目錄

知識星球

知識星球