一.前言

本文為系列補坑之作,拖了許久決定先把坑填完。

下文演示所用程式碼採用的 IdentityServer4 版本為 2.3.0,由於時間推移可能以後的版本會有一些改動,請參考檢視,文末附上Demo程式碼。

本文所訴Token如無特殊說明皆為 JWT Token。

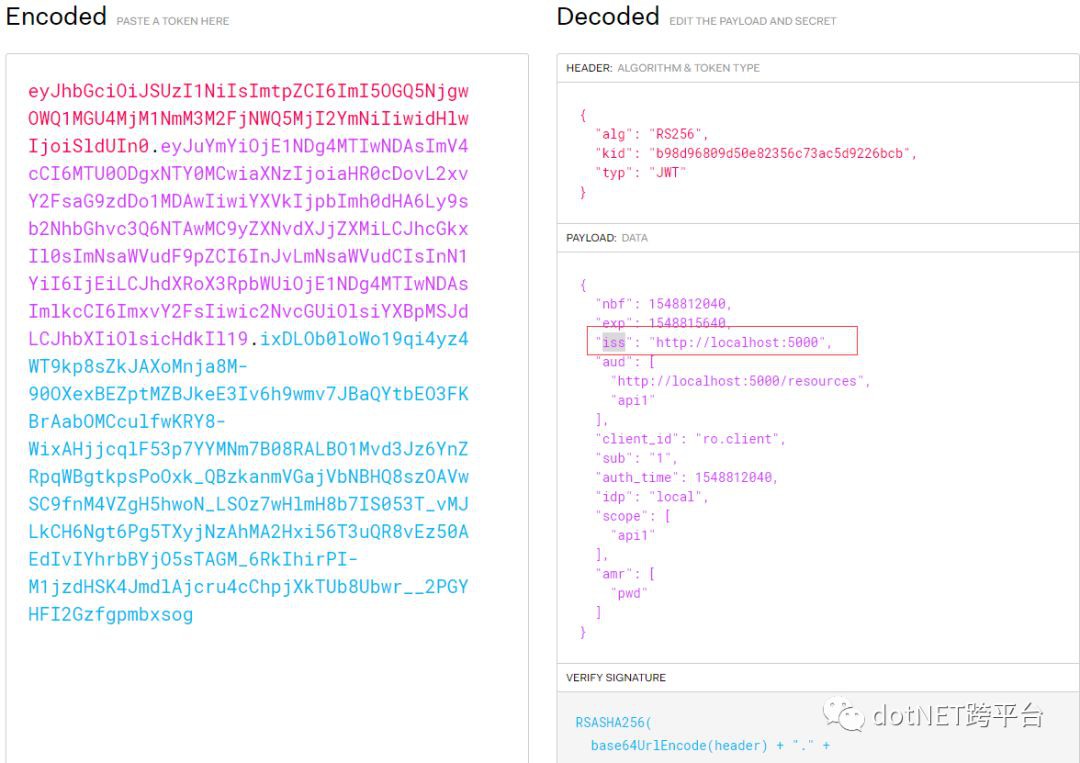

眾所周知 JWT Token 由三部分組成,第一部分 Header,包含 keyid、簽名演演算法、Token型別;第二部分 Payload 包含 Token 的資訊主體,如授權時間、過期時間、頒發者、身份唯一標識等等;第三部分是Token的簽名。我們對一個 Token 進行解碼,觀察其中 Payload 部分,你將會發現一個 “iss” 欄位,那麼它代表什麼呢,它又有什麼作用呢,請看後文分解。

二. Issuer 的前世今生

iss 是 OpenId Connect(後文簡稱OIDC)協議中定義的一個欄位,其全稱為 “Issuer Identifier”,中文意思就是:頒發者身份標識,表示 Token 頒發者的唯一標識,一般是一個 http(s) url,如 https://www.baidu.com。

在 Token 的驗證過程中,會將它作為驗證的一個階段,如無法匹配將會造成驗證失敗,最後傳回 HTTP 401。

三. Issuer 的驗證流程分析

JWT的驗證是去中心化的驗證,實際這個驗證過程是發生在API資源的,除了必要的從 IdentityServer4 獲取元資料(獲取後會快取,不用重覆獲取)比如獲取公鑰用於驗證簽名,是不會再去互動的(詳細介紹:https://www.cnblogs.com/stulzq/p/9226059.html)。那麼我們就從 API 資源作為入口開始分析。

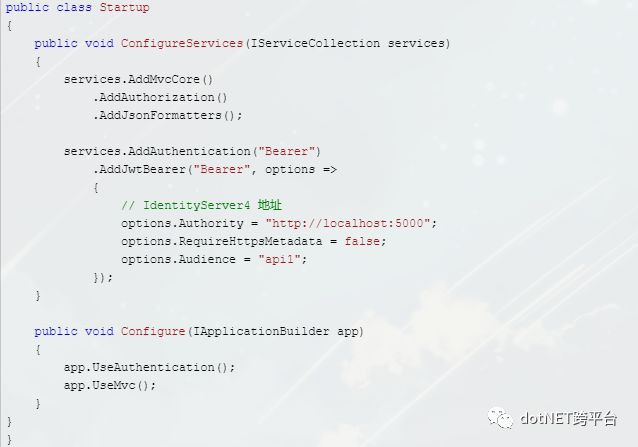

我們在 API 資源的配置認證的程式碼如下:

一個攜帶 Token 的請求從認證中介軟體到最終驗證 Issuer 的邏輯如下圖(懶得畫流程圖了,直接做個gif)。請看原文

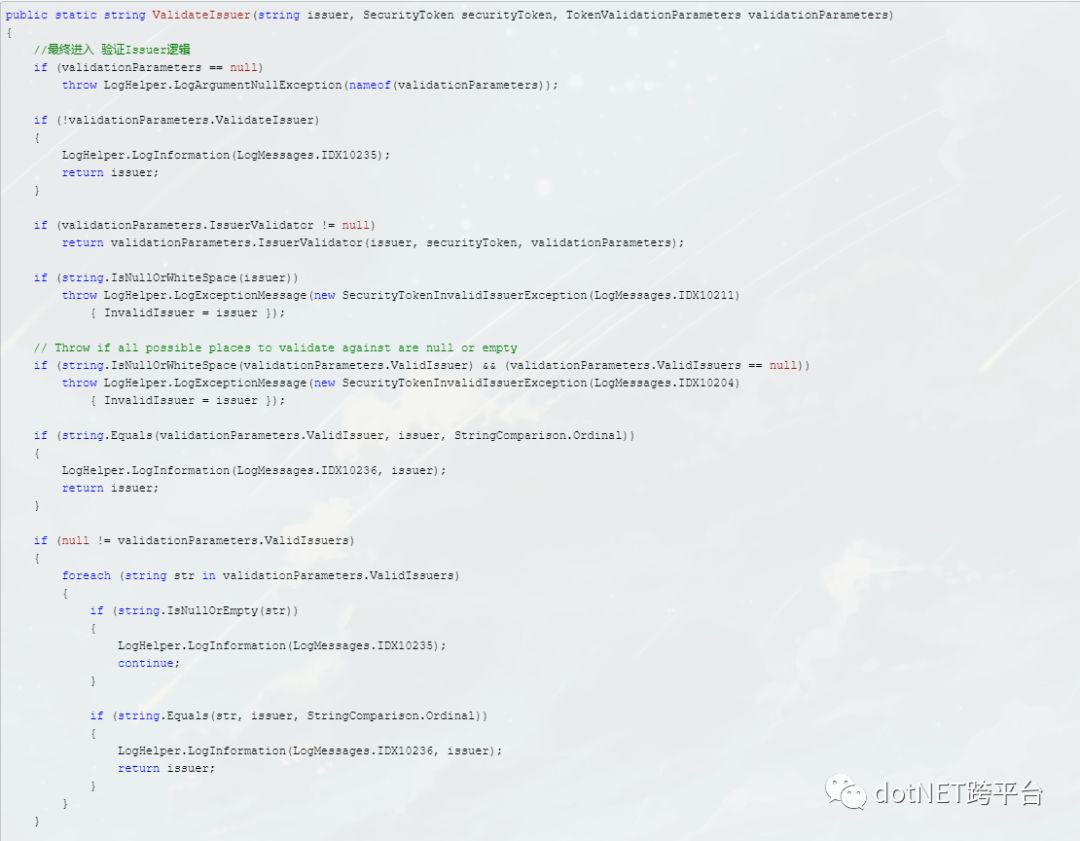

最終驗證 Issuer 的程式碼:

由原始碼分析可以獲得幾個結論:

1.驗證 Token 必定會驗證 Issuer,如果 Issuer 驗證失敗,那麼表示則整個 Token 的驗證結果就是失敗。

- Issuer 預設從 IdentityServer4 的 Discovery Endpoint(/.well-known/openid-configuration)獲取Issuer

3.Issuer 可以自定義,並且可以設定一個串列,如果手動設定了會改寫預設值

4.Issuer 驗證邏輯預設只驗證是否相等,即 Token 攜帶的 Issuer 是否與 設定的 Issuer 值相等。

5.Issuer 驗證邏輯可以自定義

6.Issuer 的驗證可以關閉

以上設定如無特殊需求直接使用預設值即可,不需要額外設定。

關於以上結論的在程式碼(API資源)中的實現:

四.如何設定 Token 的 Issuer

第三節講的是 Issuer 驗證時有效 Issuer 的設定,本節講的是 設定 Token 的 Issuer,Token攜帶的 Issuer 與API資源設定的有效 Issuer 進行驗證匹配完成整個流程,這裡提一下,避免搞混。

設定 Token 的 Issuer 需要在 IdentityServer4 設定。在 Startup 裡中設定:

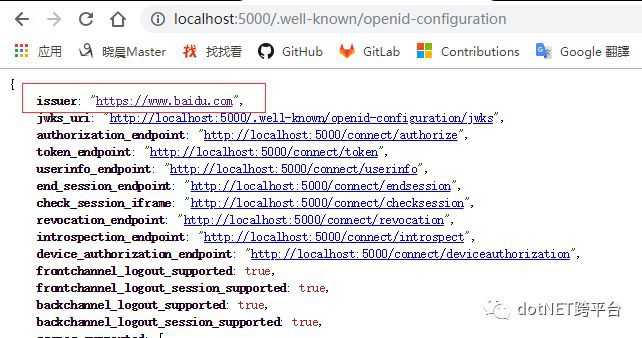

services.AddIdentityServer(option=>option.IssuerUri="https://www.baidu.com")此值必須是一個 http(s) url。

驗證是否生效:

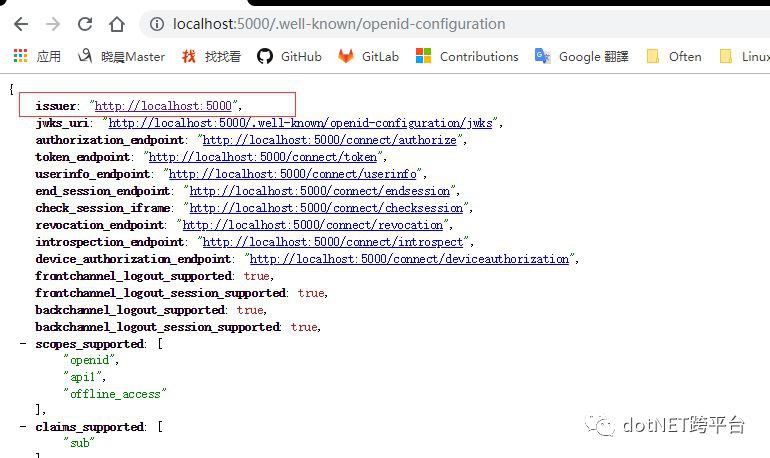

1.訪問 Discovery Endpoint(/.well-known/openid-configuration)

2.對Token解碼,檢視 iss 欄位

如果在 IdentityServer4 設定此值,預設情況下所有API資源都會獲取此值作為預設有效Issuer。

如果你自定義了 Issuer,在使用 Client 訪問時會出現 Issuer 與 Authority 不匹配的錯誤,是因為Client在預設情況下作了限制,關閉即可:

var client = new HttpClient();var disco = await client.GetDiscoveryDocumentAsync(new DiscoveryDocumentRequest(){Address = "http://localhost:5000" ,Policy = new DiscoveryPolicy(){ValidateIssuerName = false}});五.預設值問題

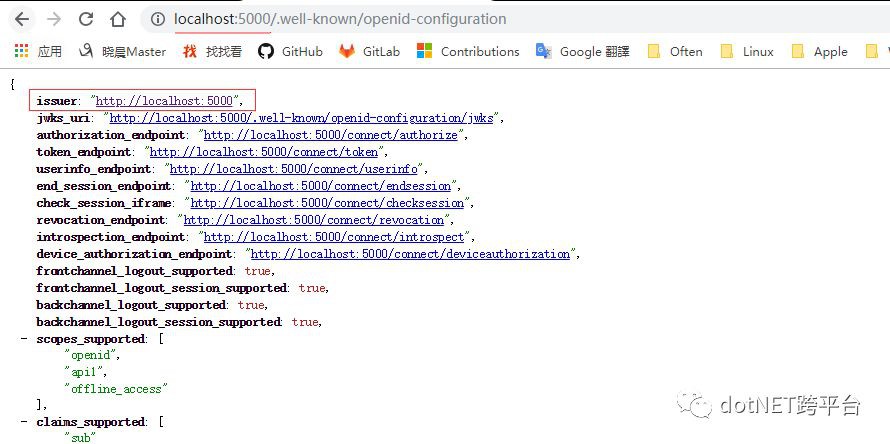

如果沒有手動設定 IdentityServer4 IssuerUri 值那麼它預設會取你訪問 IdentityServer4 時的 Host,下麵舉例說明。

首先修改 IdentityServer4 專案的監聽地址,使其能夠透過區域網IP訪問

然後分別透過 localhost 和 區域網ip 訪問 Discovery Endpoint,觀察 Issuer 的值:

localhost:

區域網IP:

看出差異了吧,這一點需要註意,下一節將會講一下這個引發的問題。

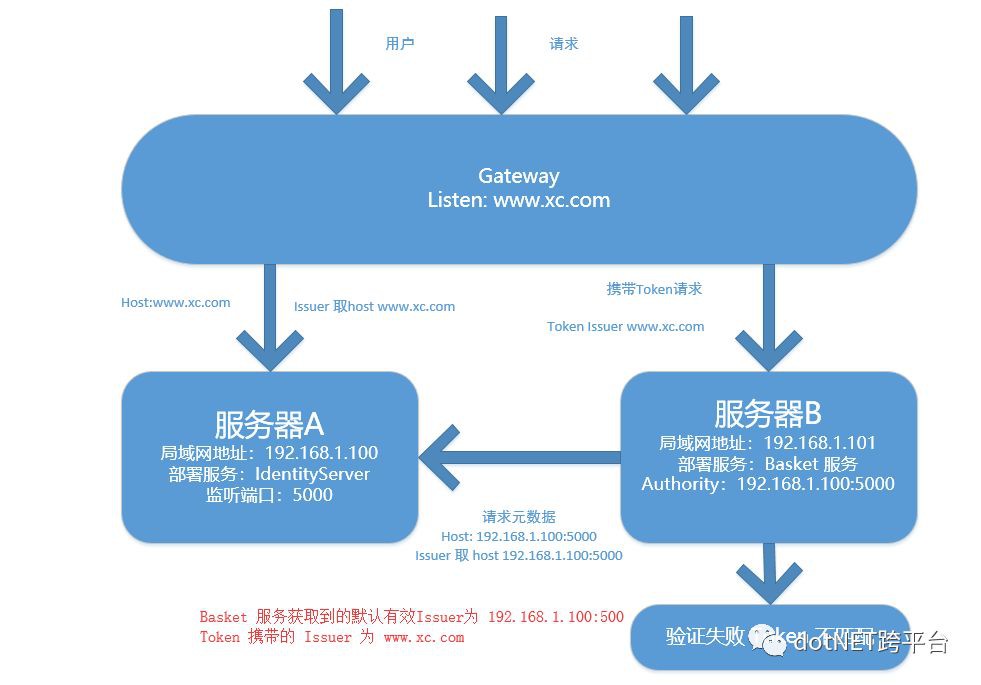

六.Issuer 預設值問題可能出現的場景及解決

這種情況一般出現在 IdentityServer4 經過了一層或多層代理,比如 Nginx反代、閘道器等,外網地址經過代理傳遞到了 IdentityServer4,如果直接透過外網請求的 Token Endpoint(/connect/token) 生成的 Token,那麼這個 Token 攜帶的 iss 地址將會是外網地址(正常情況下,Host是會經過代理傳過來的,如果你不配置傳過來,那麼就沒有這個問題,那麼你的後端服務獲取的地址與預期肯定有差別,不推薦這種做法)。但是本地API資源(與IdentityServer4在同一臺伺服器或者同一個區域網)與IdentityServer4互動的地址(Authority)肯定會配成localhost 或者是區域網地址(如果你這裡配置成外網地址,那麼你可以不繼續往下看了,內部互動還要走外部網路嚴重不推薦甚至是禁止此種做法)。

上圖的架構即便是把 Gateway、IdentityServer、Basket服務(API資源)放在一臺機器上也是一樣的道理,都會出現這種情況,其原因就是如果 IdentityServer 不設定 Issuer,就會取你訪問IdentityServer時的Host作為Issuer,外網進來的Host地址和你內部互動的不一樣就造成了這個問題,解決辦法就是在 IdentityServer 手動指定一個 Issuer 即可解決(第四節),取消掉它的預設取Host的機制,不管你怎麼訪問IdentityServer傳回的Issuer都是一個地址。

七.結束

Demo:

https://github.com/stulzq/IdentityServer4.Samples/tree/master/Practice/03_Issuer

參考資料:

OIDC(OpenId Connect)身份認證授權(核心部分) by blackheart.

原文地址:https://www.cnblogs.com/stulzq/p/10339024.html

.NET社群新聞,深度好文,歡迎訪問公眾號文章彙總 http://www.csharpkit.com

知識星球

知識星球