文 | 張弛 通訊博士,科普作者,網名“奧卡姆剃刀”

編輯 | 李浩然 瞭望智庫

在剛剛過去的2018年底,233名冒充公檢法機關工作人員實施電信網路詐騙的犯罪嫌疑人被我公安機關押解回廣州。這次集中打擊行動,破獲了2000多起跨國跨境的電信網路詐騙案件,是近年來經公安部組織協調,從東南亞國家抓捕電信詐騙犯罪嫌疑人最多的一次。

近幾年,很多電信詐騙者遠涉海外作案,其中,東南亞地區是電信詐騙的重災區。庫叔一位研究通訊技術的朋友說,東南亞地區有一千多座用於電信詐騙的偽基站,專門騙中國人的錢,而且境外報案更難以追回。近幾年,我國公安機關也與多國警方合作,在泰國、柬埔寨、寮國等國家抓獲大量電信詐騙犯罪嫌疑人,掃蕩了東南亞多處電信詐騙窩點。

新的一年,公安部也將組織全國公安機關繼續保持高壓嚴打態勢,加強國際執法合作,創新打法、戰法,堅決搗毀境內外詐騙窩點,切實維護人民群眾財產安全和合法權益。

除了跨國作案,電信詐騙者的技術也在不斷升級,有時真讓我們猝不及防。前段時間有一個帖子火了,帖主“小珠桃子”稱,一覺醒來發現收到上百條簡訊,被各種網站划走上萬塊錢,

不只這位受害人,一覺醒來銀行卡被盜刷還背上巨額貸款的人屢見不鮮。

跟以往簡訊詐騙不同的是,這些受害人只是接到了很多簡訊驗證碼,但並沒有進行任何錯誤操作,賬戶裡的錢就被騙子憑空划走了。

前些年經過安全專家的反覆提醒,我們早已對簡訊詐騙有了警覺,知道只要不主動轉賬就是安全的。但簡訊詐騙的技術升級了,它並不需要使用者的任何操作,也許在睡夢中就把你的錢偷走了,即使警惕性再高也無濟於事,我們每個人都處於危險之中。

這種新型簡訊詐騙出現後,庫叔與辦案民警、網路警察、通訊工程師、手機晶片專家組成了偽基站防禦探討群,對這種新型詐騙方式的技術原理進行了探討,最近又走訪了一線的辦案和技術人員,終於摸清了這種新型詐騙方式的機理,在此給大家提供一個較為全面的技術分析和防範建議。

1

電信詐騙實施的關鍵——偽基站

我們的行動通訊都是透過基站來實現,而建立一個偽基站也是電信詐騙能實施的關鍵。

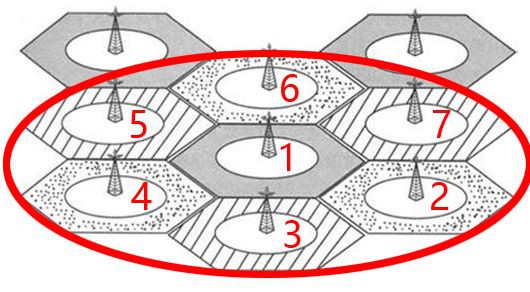

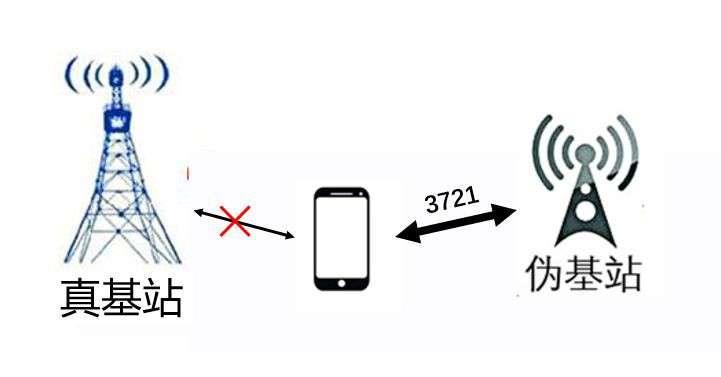

詐騙人員設定假基站後能非法使用運營商的頻率,設定與運營商網路相同的網路識別碼,冒充真基站欺騙手機跟它通訊,使使用者手機被強制駐留到該裝置上,並導致手機無法正常使用運營商提供的服務。

手機為什麼會聽從偽基站的調遣呢?

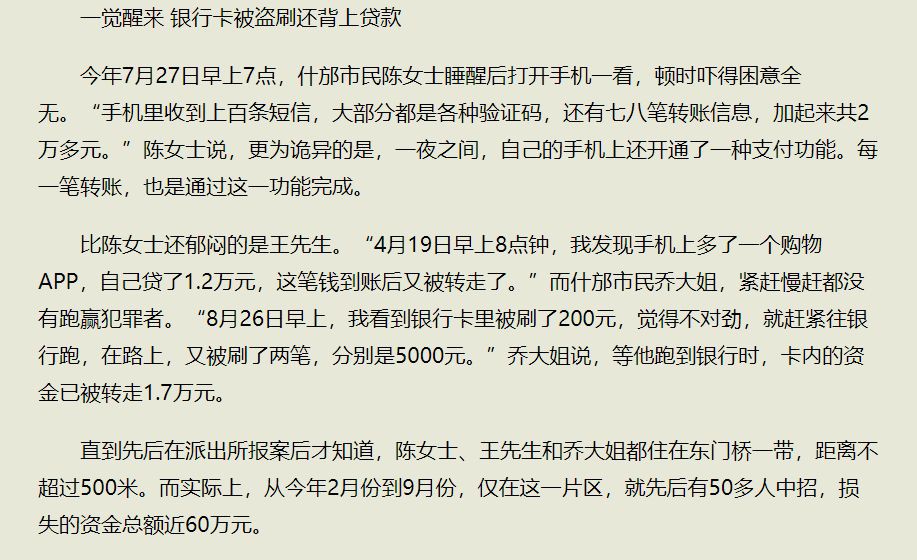

這源於基站的越區切換體制。比如,一般來說,使用者的手機從A點向B點行進,A基站的訊號越來越弱,B基站的訊號越來越強,當B基站的訊號強過A基站時,手機就與A基站斷開並註冊到B基站,然後由B基站繼續提供服務。

這本來是保證手機在運動中可連續通話的正常技術協議,但卻被詐騙分子利用了——他們把偽基站的訊號搞得很強,令手機誤以為已經遠離了原基站,進入到新基站的改寫範圍,就跟原來的真基站斷開了連線,並與這個偽基站進行了連線。

偽基站跟手機連線之後,就可以模仿任意號碼傳送任意詐騙簡訊,傳送完後就釋放,手機再次註冊到真基站,全過程也就幾秒鐘,使用者完全沒有感覺,因為偽基站傳送的來電號碼就是真的,憑經驗是根本無法鑒別的。

為什麼會出現這樣的技術漏洞呢?

這源於2G時代的GSM(全球行動通訊系統),這是上世紀八十年代建立、九十年代商用的通訊技術體制。

GSM體制的基站給手機提供服務之前會進行鑒權,檢視手機身份是否真實,但是反過來手機卻不會去驗證基站的真偽,這種單向鑒權體制給偽基站提供了技術體制層面的漏洞,這就是偽基站猖獗的根源。

為什麼當初不搞成雙向鑒權呢?

因為上世紀八十年代的基站是高度複雜且非常昂貴的“黑科技”,科技人員考慮到了手機可能被假冒,可根本沒想到基站也會被假冒。

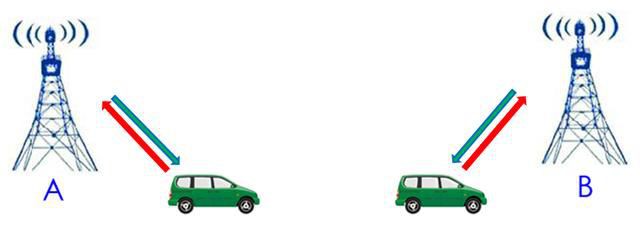

三十多年過去了,通訊技術飛速發展,電子裝置越來越小型化、整合化、智慧化,偽基站也由車載式進化成揹包式,當時的科技人員不可能預見到今天的場景。

不能跨越時空去指責科技前輩缺乏預見性,也不能讓運營商背鍋,因為他們沒有修改協議的權利,只有嚴格遵守的義務。

那現在能不能打個雙向鑒權的補丁呢?

很明顯,並不能。這可不是重寫個軟體程式的事,基站硬體、底層協議、晶片電路等全都要改,而且有些GSM裝置可能是二十年前建設的,運營商付出的全網升級的代價會極大,根本不可能實現。

那能不能加速推進單向鑒權的GSM體制退市呢?

這倒是能從根源上解決,可現狀是,GSM退市遙遙無期,根據國際知名電信產業市場調研公司TeleGeography的調研,目前全球2G使用者的規模仍佔據一半以上,且2018年後的使用者數量比重仍將高達42%。

2

詐騙者能輕易登入你的賬號

前些年偽基站簡訊詐騙很猖獗,後來就有所緩解了,這其實源於兩方面的原因。

一是為避免使用者誤解,政府機關、公安部門和運營商普遍不再透過簡訊髮網路連結了,最多就是發個不需要反饋的告知,例如通知你本月的話費是多少,並不需要使用者主動操作。

二是這兩年4G基站越來越多,手機更多時候駐留在4G網路上,而4G網路具有雙向鑒權機制,詐騙分子無法利用。

與此同時,手機簡訊也漸漸有了一個新用途,那就是網站登陸和小額資金流動的驗證手段。操作銀行卡客戶端、支付寶、微信等,這些網站如何確定操作者就是你本人呢?除了輸入密碼外,最常見的方法就是簡訊驗證,給你發一個六位的驗證數碼,你將該數碼正確回傳給網站,這就透過了驗證。

驗證邏輯是這樣的:你的手機是實名註冊的,只有你本人才能看到簡訊驗證碼,所以說能正確回傳驗證碼的就一定是你本人,這就形成了一條完整的驗證鏈。

而這個驗證邏輯,又被詐騙分子盯上了,他們升級了偽基站,開發出了不需要你主動操作就能偷錢的新型詐騙手段。

首先,詐騙者需要獲取使用者手機號碼。

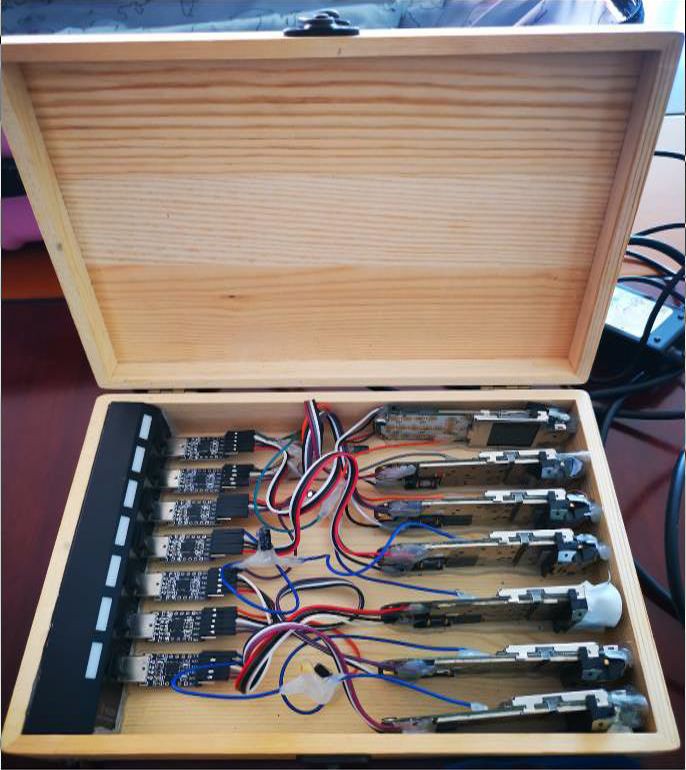

夜深人靜時,詐騙分子在居民區附近偷偷設立7個頻點的接收機,用來監聽GSM通道的簡訊。

他們選擇7個頻點也是源於基站的蜂窩結構,為了避免同頻幹擾和頻率的有效重覆使用,每個頻率周圍有6個其它頻率,詐騙分子同時採集這7個頻率的簡訊,就可以將這片居民的手機一網打盡。

詐騙分子對使用者簡訊的內容不感興趣,他們關心的是簡訊中出現的電話號碼。例如有一條簡訊是“使用者您好,您號碼為13912345678的手機本月話費是**元,餘額**元”,詐騙分子就知道在這個小區裡,有一個使用者的電話號碼是13912345678。

接下來,詐騙者會利用獲取的手機號碼登入網站。

他們會在半夜用自己的詐騙手機登入13912345678的淘寶賬號,但他不知道登入密碼,於是選擇簡訊驗證,接下來淘寶就給13912345678這個號碼發了驗證碼,真正機主的手機收到了這條簡訊,但他正在睡覺沒有察覺。

與此同時,詐騙分子的7個頻點接收機也收到這個驗證碼,他在詐騙手機上輸入了這個數碼後就登入成功了。淘寶賬號只是舉例,登入其它網站也是這種思路。

3

趁你熟睡,詐騙悄悄展開了

之前透過前兩步,犯罪分子就能得手了,然而現在運營商已經察覺到了簡訊中有手機號碼的風險,於是使用了星號隱藏,例如139****5678。

這讓詐騙分子透過監聽簡訊內容獲取電話號碼變得困難重重,但道高一尺,魔高一丈,他們又發明瞭主動捕獲使用者電話號碼的新手段。

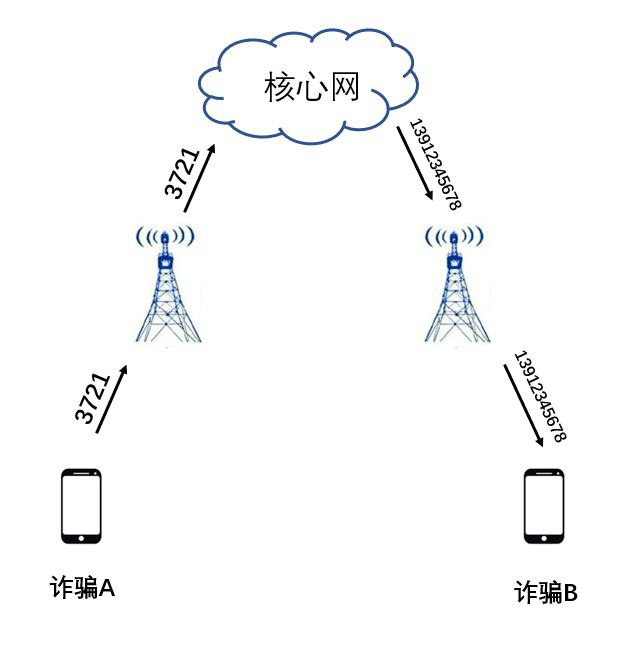

手機SIM中有個識別碼叫IMSI碼(國際移動使用者識別碼),它能對移動手機使用者進行區分,IMSI碼長達十多位,為了講述方便,我們假設有張SIM卡的IMSI是3721。

基站給使用者發簡訊時,並不知道發出簡訊的那部手機電話號碼是什麼,只知道其IMSI碼是3721,在更上一層的核心網中,才知道與IMSI碼系結的手機號碼是什麼。

你的手機本來註冊在真2G基站上,詐騙分子用偽基站把你的手機吸引過來,你的手機就按照註冊基站的標準規範把本機的IMSI碼上報給偽基站”,於是你手機的IMSI就被詐騙分子拿到了。

可他們真正需要的是電話號碼,這該怎麼辦呢?

於是,騙子把“詐騙A”手機SIM卡的IMSI碼偽造成3721,然後給“詐騙B”手機撥了個電話,1秒鐘後結束通話。

基站只認IMSI碼,於是將3721這個IMSI碼上報給核心網,核心網一調資料庫,發現IMSI為3721的手機號碼是13912345678,於是就把這個手機號碼傳送給詐騙B手機,詐騙B手機上就會顯示有1條未接來電,號碼是13912345678。

這樣,雖然手機號碼變成了星號,詐騙者還是拿到了完整的手機號,你的手機從2G真基站被吸引到偽基站並洩露IMSI碼也就那麼幾秒鐘,沒有任何提示,一系列詐騙活動正圍繞你的手機展開,你卻一無所知。

接下來又是透過前述方式獲取驗證碼,有了驗證碼,網站已經認定詐騙分子就是機主本人,自然會支援他的操作。

我們有很多線上支付方式依賴於驗證碼,甚至郵箱、社交軟體、手機APP等的登入和密碼修改也跟驗證碼牢牢綁在一起,詐騙分子只要能收到你手機的簡訊驗證碼,輕則盜走個人資訊,重則轉走錢款,給我們造成損失。

以前報道簡訊詐騙時,經常會有“收到了簡訊後啥都沒乾,錢就被偷走了”這樣的說法,其實明眼人都知道這並不屬實,受害人肯定隱瞞了他主動洩露密碼甚至轉賬的環節。

而新型簡訊詐騙不依靠使用者的錯誤操作就能實現,這就可怕了!

更重要的是,傳統簡訊詐騙雖然改寫面廣,但屬於大海撈針,成功率較低。而新型簡訊詐騙堪比掃蕩,危害更為嚴重。

4 “隱形人”不好抓,做好防範很重要

新型簡訊詐騙危害這麼大,公安部門為什麼不嚴厲打擊呢?

其實公安部門早就開始打擊了,也抓了不少騙子,但令人遺憾的是,抓到的都是一些較為低端騙子。

簡訊詐騙早已經成為了黑色產業,網上有些不為我們所知的詐騙交流群,一幫致力於詐騙的人在此活動。這些群裡往往都有個“隱形人”在群裡丟擲製造接收機和偽基站的教程,詳盡完備到普通人都能組裝成功,但最關鍵的技術訣竅卻不輕易公開。

比如,如何將前述的“詐騙A”手機的IMSI碼修改成標的手機IMSI碼就是個技術訣竅,因為不能冒充標的手機的IMSI碼發簡訊,就無法經由核心網得知標的手機的電話號碼。

看國外的黑幫影片都知道,警察在掃毒行動中抓得最多的是在街頭販賣小包裝毒品的販子,而源頭的毒梟很難抓到,毒品泛濫無法從源頭上遏制,簡訊詐騙也是同理。

“隱形人”是誰?可能是正在大學教書的教授,也可能是網際網路公司的安全專家,也可能是我們身邊某個不起眼的人……他躲在暗處操縱著這個黑色產業,非常善於隱匿自己,發個帖子會在全球各地跳轉很多代理伺服器,像美劇《絕命毒師》裡的老白那樣難以追蹤。

“隱形人”目前還難以抓獲,簡訊詐騙依然猖獗,我們應該去瞭解真相,並根據自己的現實情況採取有效防範措施,筆者總結了一下,大致有以下幾條。

首先需要說明的是,對於電信使用者來說,相對風險較小。

新型簡訊詐騙的核心是2G的GSM體制,電信沒有採用GSM體制,使用GSM體制的是移動和聯通。

相對來說,移動使用者對GSM的依賴比聯通更大些,因為聯通使用者在4G基站訊號弱時,往往會退回到3G的WCDMA,而不是2G的GSM。

但這也不能一概而論,某些省份的情況正好相反,總之移動和聯通使用者都有風險,不能存在僥幸心理。

其次,晚上儘量保持手機關機狀態。

白天接到一連串來自不同網站的簡訊驗證碼後,都會引起我們的警覺,詐騙分子通常都會選擇深夜作案,所以說最有效的防範措施其實就是睡覺時關機。

關機後,即便詐騙分子能獲取你的手機號碼,並用簡訊驗證碼方式嘗試登入網站,但基站在發簡訊前會檢查你手機的狀態,發現手機關機了,那條簡訊就不發了,等監測到手機開機後再發。第二天等我們開機收到簡訊,詐騙分子一般也就收工了。

萬一碰到個白天也幹活的詐騙分子呢?

應對措施就是,收到奇怪的簡訊驗證碼後馬上關機十分鐘。詐騙分子是批次操作的,在你這裡受阻後就會轉向下一個,不會只跟一部手機死磕。

如果擔心無法跟家人取得聯絡而不想關機也沒問題,可以把手機調到飛行樣式並開啟Wi-Fi開關,透過Wi-Fi登入社交軟體,讓你的家人依然能連聯絡上你。

再次,儘量不使用危險的雙卡搭配。

防範這類簡訊詐騙的核心思路就讓手機儘量處於4G網路中,輕易不要退回到2G的GSM。但現在很多人使用了廉價的高速上網SIM卡並將之放在了主卡槽,用它的流量上網,把打電話發簡訊常用的SIM卡放入了副卡槽。

由於多數手機並不支援雙4G,那張系結了銀行卡、支付寶和微信的常用SIM卡就可能會長期處於2G狀態,這種配搭非常普遍,同時也非常危險。

所以,如果使用雙卡手機,也儘量不要把與銀行卡、支付寶、微信等系結的SIM卡放在不具備4G功能的第二卡槽。

最後,可以使用搭載具備安全功能晶片的手機。

有些國產手機所搭載的晶片已具備了防偽基站的功能。這種晶片能透過智慧識別網路環境,在保證使用者通訊功能的情況下,盡可能使使用者手機駐留在3G或4G網路,減少在高風險2G網路下駐留的情況,從而保障使用者安全。

即便手機需要駐留在高風險的2G網路,這種晶片也能透過相關技術識別2G偽基站,遮蔽非正常基站的連線,依然能有效規避簡訊詐騙的風險。

知識星球

知識星球